Contenido

Así que acaba de comprar una computadora nueva en casa (no para uso comercial ni como servidor) y desea protegerla de virus y malware. Si bien el aspecto de la privacidad (incluido el cifrado, las contraseñas y el anonimato) también es parte de la protección, su alcance es lo suficientemente amplio como para abordarlo por separado. Imagina, privado representa la mitad del contenido en pasos proteger computadora. Los problemas de copia de seguridad de datos, desfragmentación y puntos de restauración del sistema solo están relacionados indirectamente. Las copias de seguridad hacen que sus datos sean más susceptibles de ser robados y robados.

Este artículo asume que está intentando utilizar una red (como Internet), compartir archivos en una memoria USB o una computadora compartida por muchas personas. Si no se incluye en los casos anteriores, la mayoría de los pasos siguientes pueden resultar innecesarios porque la computadora ya está protegida.

Pasos

Elija un sistema operativo basado en sus capacidades de seguridad y vulnerabilidades (Linux tiene la reputación de no tener virus de ejecución libre, OpenBSD se enfoca en la seguridad). Descubra si el sistema operativo limita el número de cuentas de usuario, permisos de archivo y se actualiza periódicamente. Asegúrese de que su computadora esté ejecutando el último sistema operativo y software manteniéndolo actualizado con versiones más seguras.

Elija un navegador web basado en la seguridad y la vulnerabilidad porque la mayoría de los programas maliciosos ingresan a través de un navegador web. También debe deshabilitar las secuencias de comandos (los software NoScript, Privoxy y Proxomitron pueden hacerlo). Los analistas independientes de seguridad informática (como el Grupo de preparación para emergencias informáticas de EE. UU. US-CERT) y los crackers (similares a los piratas informáticos) dicen que Google Chrome es un navegador más seguro que nunca. en la función de caja de arena. Por lo tanto, es difícil para los malos penetrar el sistema e infectar su navegador con malware si usa Google Chrome.

Al configurar, debe usa contraseñas seguras para la cuenta de usuario, las credenciales del enrutador, etc. Los piratas informáticos pueden utilizar diccionarios y ataques de fuerza bruta.

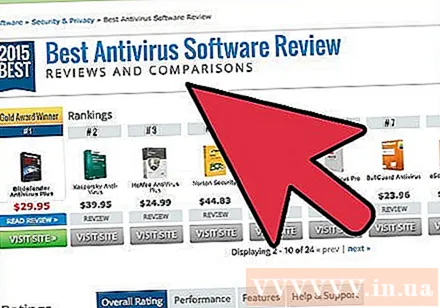

Utilice fuentes confiables. Cuando se trata de software (incluido el software antivirus), debe descargarlo de estos fuente confiable (softpedia, download, snapfiles, tucows, fileplanet, betanews, sourceforge) o repositorio (para Linux).

Instale software antivirus (especialmente si está utilizando una red de igual a igual). El software antivirus está diseñado para manejar programas maliciosos, incluidos virus, malware troyano / rootkit, keyloggers (programas que registran las acciones del teclado y el mouse) y gusanos. Descubra si su software antivirus ofrece análisis en tiempo real, bajo demanda o de acceso. Al mismo tiempo, investigue si el software se basa en técnicas heurísticas. Avast y AVG son versiones gratuitas muy buenas. Puede elegir entre los dos, luego descargarlos y configurarlos para análisis periódicos. Nota: el software antivirus debe actualizarse periódicamente.

Descargue e instale software anti-spyware como Spybot Search and Destroy, HijackThis o Ad -ware y escanéelo regularmente. En resumen, debe ejecutar buenos programas anti-spyware y anti-malware como Spybot antes de siquiera pensar en navegar por la web. Muchos sitios web explotan las vulnerabilidades y vulnerabilidades de Microsoft Explorer para inyectar código malicioso en la computadora sin el conocimiento del usuario (¡es demasiado tarde para saberlo!).

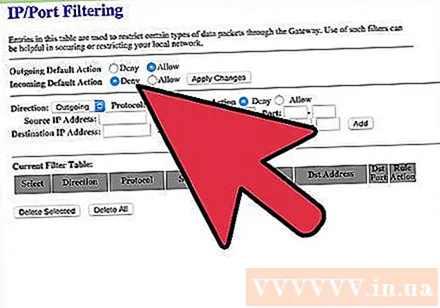

Descargue e instale el firewall. Puede elegir ZoneAlarm o Comodo Firewall (Kerio, WinRoute y Linux vienen con iptables). Si usa un enrutador, este proceso agrega una capa adicional de seguridad al actuar de manera similar a un firewall de hardware.

Cierre todos los puertos. Los piratas informáticos suelen utilizar el escaneo de puertos. En Ubuntu Linux, todos los puertos están siempre cerrados de forma predeterminada.

Ensayos de penetración (Pentest). Comience con el comando ping, luego ejecute un escaneo simple con la herramienta Nmap. La distribución Backtrack Linux también es muy útil.

Podría considerar ejecutar un software de detección de intrusiones (HIDS) como OSSEC, Tripwire o rkhunter.

¡No olvide el aspecto de la seguridad física! Debería considerar el uso de un candado Kensington para robo / acceso no autorizado. Además, configure la contraseña del BIOS y evite el acceso a la computadora o dispositivo periférico (USB, unidad de CD, etc.). No se debe usar un disco duro externo o USB para almacenar datos importantes, ya que se pueden perder o robar fácilmente.

- El cifrado puede ser eficaz contra el robo.Debe cifrar al menos todas sus cuentas de usuario en lugar de solo unos pocos archivos. Si bien puede afectar el rendimiento, es esencial. Truecrypt funciona en Windows, OS X y Linux, mientras que FreeOTFE es para Windows y Linux. En la sección Seguridad de Preferencias del sistema anterior OS X (versión 10.3 o posterior), haga clic en FileVault (esto puede llevar desde unos minutos hasta horas). En Linux Ubuntu (9.04 y posterior) en el paso 5 de 6, debe seleccionar "Solicitar mi contraseña para iniciar sesión y descifrar mi carpeta de inicio" (Solicitar mi contraseña para iniciar sesión y descifrar el directorio de inicio). Este proceso utiliza el paquete "ecryptfs".

Consejo

- Memorizar: debe actualizar su programa antivirus con regularidad.

- En la mayoría de los casos, el factor más importante para la computadora es el usuario. Las computadoras dependen de las personas; si ejecuta software infectado o no instala actualizaciones de seguridad a tiempo, el sistema será afectado.

- Considere asegurar a través de la oscuridad o el diseño.

- Algunos virus bloquean el acceso del sistema operativo al archivo infectado a un programa antivirus. En estos casos, el sistema debe ser sometido a una inspección y remoción de expertos de bajo nivel.

- Puede consultar los cursos de inglés en HackerHighSchool.

- Security Now es un podcast extremadamente popular.

- Los sistemas operativos Windows generalmente requieren una actualización a través de Windows / Microsoft Update. Microsoft ya no crea actualizaciones para Windows XP y versiones anteriores, si usa estos sistemas operativos, el sistema no podrá ejecutar algún software. En este punto, la mejor manera es actualizar, cambiar el sistema operativo o comprar una computadora nueva.

Advertencia

- Si los datos deben destruirse para evitar el acceso no autorizado, no es aconsejable tener varias copias de seguridad completas de ese tipo de datos.

- Si está cifrando sus datos, debe ASEGURARSE de no olvidar la clave de cifrado. Si olvida esta clave, corre el riesgo de perder TODOS sus datos.

- Asegúrese de que su computadora tenga un firewall incorporado.

- Solo debe descargar software de fuentes confiables.

- El software antivirus no siempre es eficaz. No se limite a instalar el antivirus y olvidarse de la protección.