Autor:

Laura McKinney

Fecha De Creación:

4 Abril 2021

Fecha De Actualización:

1 Mes De Julio 2024

Contenido

- Windows: para ver los archivos abiertos recientemente, presione la tecla Ventanas + mi para abrir el Explorador de archivos. Consulte la sección "Archivos recientes" en la parte inferior del panel principal para ver signos de anomalías. También puede ver las aplicaciones abiertas recientemente sobre el menú Inicio.

- Mac: haz clic en el menú de Apple en la esquina superior izquierda de la pantalla y selecciona Artículos recientes (Datos recientes). Puede hacer clic Aplicaciones (Aplicaciones) para ver las aplicaciones utilizadas recientemente, Documentos (Documentación) para ver archivos y Servidores (Servidor) para ver la lista de conexiones "de salida".

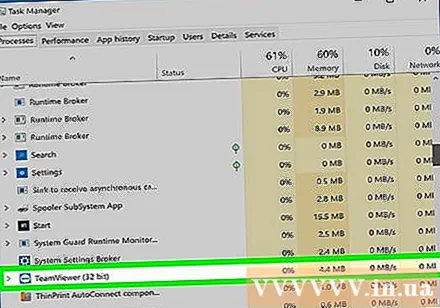

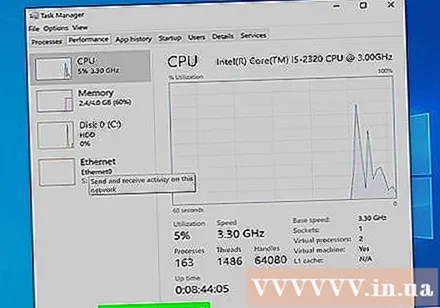

Abra el Administrador de tareas o el Monitor de actividad. Estas utilidades pueden decirle qué está pasando en su computadora.

- Windows - Presione Ctrl + Cambio + Esc.

- Mac: abre la carpeta Aplicaciones en el Finder, haga doble clic en la carpeta Utilidades y haga doble clic Monitor de actividad.

Borre todo el sistema si no puede eliminar la intrusión. Si su computadora aún está comprometida o cree que todavía hay algo dañino, la única forma segura es limpiar el sistema y reinstalar el sistema operativo. Sin embargo, primero debe hacer una copia de seguridad de sus datos importantes, ya que todo se borrará y se restablecerá.

- Cuando realice una copia de seguridad de los datos en una computadora infectada, asegúrese de buscar cada archivo antes de realizar la copia de seguridad. Volver a importar archivos antiguos siempre puede volver a infectar su computadora.

- Consulte las instrucciones sobre cómo formatear una computadora con Windows o Mac y reinstalar el sistema operativo.

Parte 2 de 2: Prevenga futuras intrusiones

Asegúrese de que su firewall tenga una configuración estándar. Si no está utilizando un servidor web u otro programa que requiera acceso remoto a su computadora, no necesita abrir los puertos de conexión. La mayoría de los programas que necesitan una puerta de enlace usan UPnP, que abre el puerto cuando es necesario y se cierra cuando el programa no está en uso. Abrir puertos indefinidamente abiertos hará que su red sea vulnerable a intrusiones.

- Veamos cómo configurar el reenvío de puertos en su enrutador y asegúrese de que no haya puertos abiertos a menos que sea necesario para el servidor que está utilizando.

Asegúrese de que las contraseñas que utilice sean muy seguras y difíciles de adivinar. Cada servicio o programa protegido por contraseña que utilice debe tener una contraseña única que sea difícil de adivinar. Esta es una forma de garantizar que los piratas informáticos no puedan utilizar la contraseña del servicio comprometido para acceder a otras cuentas. Consulte la guía del usuario del administrador de contraseñas para una operación más sencilla.

Evite el uso de puntos públicos de Wi-Fi. Los puntos de Wi-Fi públicos son riesgosos porque no tienes control sobre la red. No sabe si el mismo usuario de Wi-Fi controla el tráfico de su computadora. A través de un sistema público de Wi-Fi, otros pueden acceder a un navegador web abierto u otra información. Puede reducir el riesgo utilizando una VPN cada vez que se conecte a una red Wi-Fi para cifrar su transmisión.

- Vea cómo configurar la configuración de VPN para ver cómo configurar una conexión al servicio de VPN.

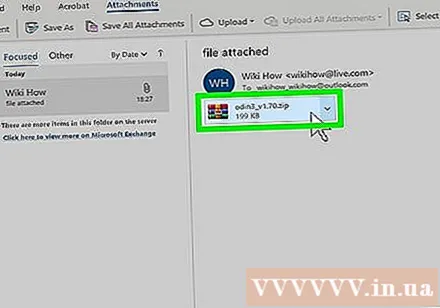

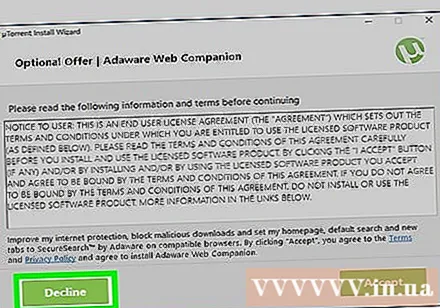

Tenga siempre cuidado con los programas cargados en línea. Muchos programas "gratuitos" contienen otro software que no necesita. Preste atención al proceso de instalación para asegurarse de rechazar cualquier otra "invitación". Evite descargar software ilegal, ya que es una forma familiar de infectar su sistema operativo. anuncio

Consejo

- Tenga en cuenta que su computadora puede comenzar automáticamente a instalar la actualización. Muchas computadoras más nuevas están configuradas para actualizar automáticamente el sistema, generalmente por la noche cuando no está usando la computadora. Si su computadora se inicia automáticamente cuando no la está usando, es porque la computadora en modo de suspensión está "activada" para instalar las actualizaciones.

- Si bien se puede acceder a su computadora de forma remota, las capacidades suelen ser muy bajas. Hay pasos que puede tomar para evitar intrusiones.