Autor:

Louise Ward

Fecha De Creación:

12 Febrero 2021

Fecha De Actualización:

1 Mes De Julio 2024

Contenido

Si se está conectando a otra computadora a través de la red, probablemente desee mantener sus datos seguros. Y SSH es una opción viable. Para hacer eso, necesita configurar correctamente SSH en su computadora y luego crear una conexión encriptada al servidor. Al mismo tiempo, SSH debe estar habilitado en ambos extremos de la conexión. Siga las instrucciones a continuación para garantizar la seguridad de su conexión.

Pasos

Parte 1 de 3: Conexión por primera vez

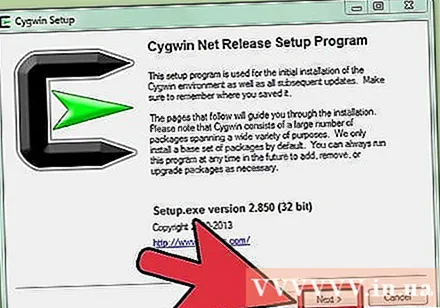

Instalación SSH. Para Windows, debe descargar e instalar el cliente SSH. El más famoso es Cygwin: puedes descargar el programa gratis desde el sitio web del desarrollador. Descargue e instale como lo haría con cualquier otro programa. Además de Cygwin, PuTTY también es una opción gratuita popular.

- Durante el proceso de instalación de Cygwin, debe elegir instalar OpenSSH desde la sección Net.

- Linux y Mac OS X tienen SSH integrado. Esto se debe a que SSH es un sistema UNIX y tanto Linux como OS X se desarrollaron a partir de este sistema.

- Si está utilizando Windows 10 con la Actualización de aniversario, puede instalar el Subsistema de Windows para Linux: con esta función, SSH estará preinstalado.

Ejecute SSH. Abra el programa de terminal instalado por Cygwin, o Bash en Ubuntu en Windows 10, o Terminal en OS X y Linux. SSH usa una interfaz de terminal para interactuar con otras computadoras. SSH no tiene una interfaz gráfica, por lo que tendrá que acostumbrarse a escribir comandos.

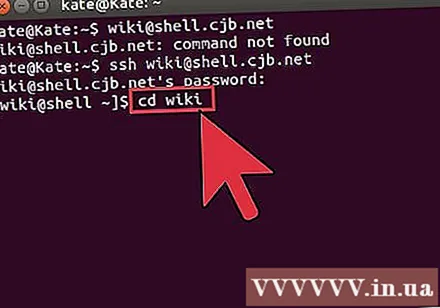

Comprobando conexión. Antes de comenzar a crear su clave de seguridad y transferir archivos, debe asegurarse de que SSH esté configurado correctamente en la computadora que está utilizando y en el otro terminal. Ingrese el siguiente comando, en su lugar

por su nombre de usuario en la otra computadora y por la dirección de ese servidor o computadora: $ ssh@ - Cuando se establezca la conexión, se le pedirá que ingrese una contraseña. A medida que escribe, el puntero del mouse no se moverá y los caracteres ingresados no se mostrarán.

- Si hay un error en este paso, entonces SSH está mal configurado en su computadora o la computadora en el otro extremo no acepta conexiones SSH.

Parte 2 de 3: Aprender los conceptos básicos

Navegue por el shell SSH (intérprete de comandos). Cuando se conecte a la otra computadora por primera vez, debe "cerrar" en el directorio HOME. Para navegar por la estructura del directorio, use comandosDISCOS COMPACTOS:cd .. se mueve al directorio directamente en frente del árboldiscos compactosmuévase a cualquier directorio específico. cd / inicio / directorio / ruta / mover a un directorio específico desde el directorio de inicio.cd ~ vuelve a tu directorio HOME.

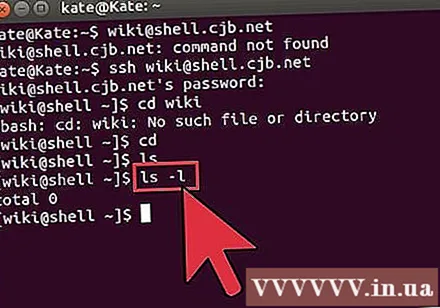

Verifique el contenido del directorio actual. Para ver archivos y carpetas en el directorio actual, puede usar el comandols:ls enumera todos los directorios y archivos del directorio actual.ls -l enumera el contenido del directorio con información adicional como el tamaño, los permisos y la fecha.ls-a enumera todo el contenido, incluidos los archivos y carpetas ocultos.

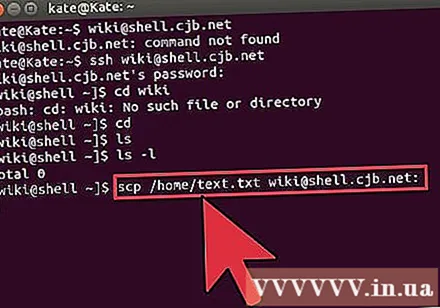

Copie archivos de su ubicación a la otra computadora. Para copiar archivos de la computadora actual a la computadora a la que está accediendo de forma remota, puede usar el comando

scp:scp / ministerio / directorio1.txt@ :<đường_dẫn> copiará example_1.txt a <đường_dẫn> específico en la computadora a la que se accede de forma remota. Puede dejar el campo en blanco <đường_dẫn> para copiar a la raíz de esta computadora. scp@ : /home/example_1.txt./ moverá example_1.txt desde el directorio de inicio en la computadora remota al directorio que está ingresando directamente en esta terminal.

Copie archivos a través del shell. Puedes usar comandos

cp para copiar archivos en el mismo directorio o en un directorio predefinido:cp example_1.txt example_2.txt hará una copia de example_1.txt y lo llamará example_2.txt en el directorio actual.cp example_1.txt / directory hará una copia de example_1 en el directorio especificado por el directorio.

Convierta y cambie el nombre de los archivos. Si desea cambiar el nombre o mover (sin copiar) un archivo, puede usar el comando

mv:mv example_1.txt example_2.txt cambiará el nombre de example_1.txt a example_2.txt, el archivo permanecerá en el directorio antiguo.carpeta_1 directorio2 cambiar el nombre de directorio_1 a directorio2. El contenido del directorio sigue siendo el mismo.mv directorio_1.txt directorio_1 / mover ejemplo_1.txt al directorio_1.mv directorio_1.txt directorio_1 / ejemplo_2.txt mueva ejemplo_1.txt a directorio_1 y cámbiele el nombre a directorio_2.txt.

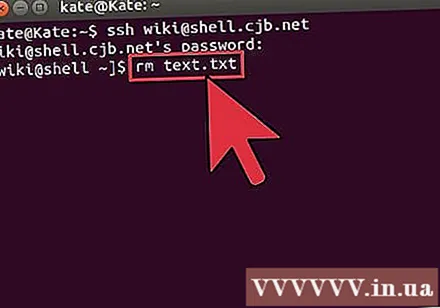

Elimina archivos y carpetas. Para eliminar contenido en una computadora a la que se accede de forma remota, puede usar un comando

rm:rm example_1.txt elimina el nombre del archivo example_1.txt.rm –I example_1.txt borra el archivo example_1.txt después de recibir su confirmación.rm directorio_1 / eliminar directorio_1 con todo el contenido.

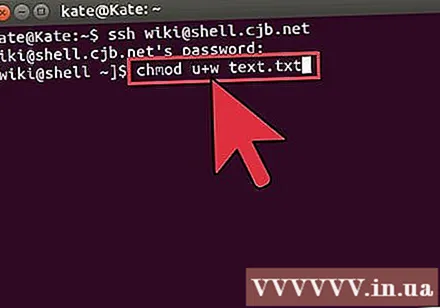

Cambiar los permisos de los archivos. Puede cambiar los permisos de lectura y escritura de archivos con el comando

chmod:chmod u + w example_1.txt agrega permiso de escritura (edición) al usuario (u). También puedes usar complementosg para los derechos de grupo yo otorga derechos universales.chmod g + r example_1.txt agrega permiso de lectura (acceso) al archivo de grupo.- La lista de comandos que puede utilizar para proteger o abrir varios aspectos de su máquina es bastante extensa.

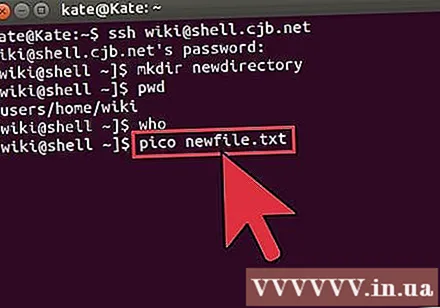

Aprenda otros comandos casuales básicos. Todavía hay algunos comandos más importantes que se usan bastante en la interfaz de shell, que incluyen:

nuevo directorio mkdir crea un subdirectorio con el nuevo nombre de directorio.pwd muestra la ubicación actual del directorio.que muestra quién está conectado actualmente al sistema.pico newfile.txt oes newfile.txt crea un nuevo archivo y abre el editor de archivos. Diferentes máquinas pueden tener instalados diferentes editores de archivos. Pico y vi son los dos más populares. Si su computadora usa un editor de archivos diferente, es posible que deba usar comandos diferentes.

Obtenga información detallada sobre cualquier pedido. Si no está seguro de lo que hace el comando, puede usar el comando

man para conocer todos los posibles parámetros y usos:hombremuestra información sobre ese comando hombre -kbusque cada página de comando para la palabra clave especificada.

Parte 3 de 3: Generación de claves cifradas

Genera tu clave SSH. Estas teclas le permiten conectarse al dispositivo remoto sin tener que ingresar la contraseña cada vez que se conecta. De esta forma es mucho más segura porque con ella no es necesario enviar una contraseña a través de la red.

- Cree una carpeta de bloqueo en su computadora ingresando un comando

$ mkdir.ssh - Genere claves públicas y privadas mediante comandos

$ ssh-keygen -t rsa - Se le preguntará si desea crear una contraseña para la clave: es opcional. Si no desea crear una contraseña, simplemente presione Entrar. Las claves id_rsa e id_rsa.pub se generarán en el directorio.ssh.

- Cambiar los permisos de la clave privada. Para asegurarse de que usted solo pueda leer la clave privada, ingrese un comando

$ chmod 600.ssh / id_rsa

- Cree una carpeta de bloqueo en su computadora ingresando un comando

Deje la clave pública en la otra computadora. Una vez que se genera la clave, está listo para colocar la clave pública encima de la otra conexión para que pueda conectarse sin una contraseña. Ingrese el siguiente comando, reemplace las partes necesarias como se muestra:

$ scp.ssh / id_rsa.pub@ : - No olvide los dos puntos (:) al final del comando.

- Se le pedirá que ingrese su contraseña antes de iniciar la transferencia de archivos.

Instale la clave pública en la otra computadora. Una vez colocado, debe instalar el candado en el otro dispositivo para que funcione correctamente. Primero, inicie sesión en la otra computadora del mismo modo que lo hizo en el paso 3.

- Cree un directorio SSH si aún no existe en esta computadora:

$ mkdir.ssh - Asocie su clave con el archivo de clave con licencia. Si este archivo aún no existe, se inicializará:

$ cat id_rsa.pub >>. ssh / claves_autorizadas - Cambie el permiso del directorio SSH para permitir el acceso:

$ chmod 700.ssh

- Cree un directorio SSH si aún no existe en esta computadora:

Compruebe si la conexión funciona o no. Después de haber instalado la clave en la computadora en el otro extremo de la conexión, debería poder crear la conexión sin tener que ingresar una contraseña. Use el siguiente comando para verificar su conexión:

$ ssh@ - Si no tiene que ingresar una contraseña mientras se conecta, la clave debe estar configurada correctamente.